Modelagem de Ameaças (Threat Modelling) Descomplicada

Modelagem de Ameaças ( Threat Modelling ) O que é a Modelagem de Ameaças? Diferenciação entre Ameaça x Vulnerabilidade. Exemplos de cenár...

Modelagem de Ameaças ( Threat Modelling ) O que é a Modelagem de Ameaças? Diferenciação entre Ameaça x Vulnerabilidade. Exemplos de cenár...

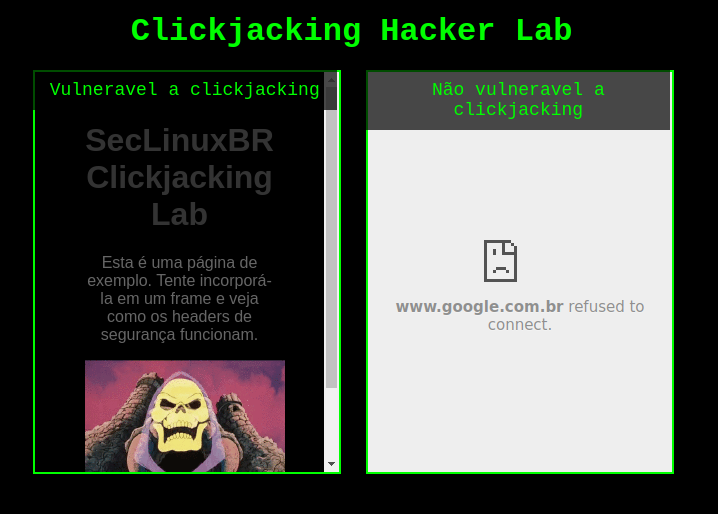

O que é clickjacking Cenário de ataque Clickjacking Clickjacking utilizando Imagens Clickjacking para Download de malwares Clickjacking Clássico (iframes) ...

O que é Identidade Digital O problema das Senhas Impersonation Senha com MFA Autenticação entre aplicações Aqui temos um problema. Como garanti...

Qual a ideia? Instalação e Preparação do Ambiente Passo a Passo 1 - Vamos criar o device virtual, para isso liste os devices que você já tem, pois cada device possui uma num...